Профилактическое обслуживание компьютера

Лучший способ справиться с проблемами - это вообще не допустить их возникновения. Вот где приходит профилактическое обслуживание.

Хорошая программа профилактического обслуживания включает в себя комплексный план резервного копирования, меры по защите системы от злонамеренных действий, периодическое обслуживание оборудования и программного обеспечения, а также шаги по поддержанию общей чистоты системы. Цели профилактического обслуживания - снизить вероятность сбоев оборудования, продлить срок службы системы, минимизировать сбои системы, вызванные устаревшими драйверами и другими проблемами программного обеспечения, защитить систему от вирусов и других вредоносных программ и предотвратить потерю данных.

В следующих разделах описывается основная программа профилактического обслуживания, которую вы можете использовать в качестве основы для разработки программы, которая соответствует вашим собственным потребностям и потребностям вашей системы.

Резервное копирование системы

Поддержание хорошего набора резервных копий - важная часть профилактического обслуживания.

Доступность недорогих жестких дисков и материнских плат, поддерживающих зеркалирование RAID 1, заставила многих людей полагаться исключительно на RAID 1 для защиты своих данных. Это очень плохая идея. RAID 1 защищает только от отказа жесткого диска, что в лучшем случае является частичной защитой. RAID 1 не защищает от:

- Данные повреждены вирусами или аппаратными проблемами

- Случайное удаление, перезапись или изменение важных файлов

- Катастрофическая потеря данных, например пожар или кража вашего оборудования.

Единственное надежное решение для защиты от этих и других угроз - это периодически создавать резервные копии ваших данных на съемных носителях той или иной формы, например на магнитных лентах, оптических дисках или съемных жестких дисках.

Оборудование для резервного копирования

В прошлом не было действительно хороших вариантов оборудования для резервного копирования домашних и SOHO-систем. Ленточные накопители были дорогими, сложными в установке и настройке, использовали хрупкие и дорогие носители и были очень медленными. Писатели компакт-дисков, хотя и были достаточно быстрыми и недорогими, хранили такие небольшие объемы данных, что многие люди, которые использовали их для резервного копирования, вспомнили о плохих старых временах обмена дискетами. Внешние жесткие диски были дорогими и сомнительной надежностью.

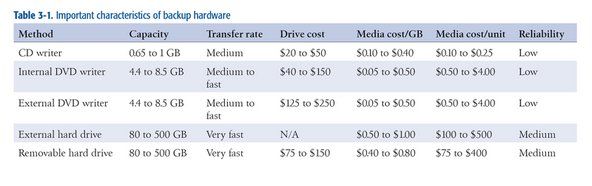

Времена изменились. Ленточные накопители потребительского уровня по-прежнему дороги и медленны, хотя современный ленточный накопитель ATAPI установить проще, чем в те дни, когда в ленточных накопителях использовались интерфейсы SCSI или проприетарные интерфейсы. Пишущие компакт-диски по-прежнему достаточно быстрые и недорогие и являются хорошим решением, если ваши данные умещаются на одном или двух компакт-дисках. Наиболее значительным изменением в аппаратном обеспечении резервного копирования потребительского уровня стало появление недорогих записывающих устройств DVD и внешних или съемных жестких дисков. Таблица 3-1 перечисляет важные характеристики типов оборудования резервного копирования, используемого для резервного копирования дома и SOHO.

Таблица 3-1: Важные характеристики оборудования резервного копирования

Помимо соображений стоимости, при выборе оборудования для резервного копирования вы сталкиваетесь с двумя проблемами: емкостью и скоростью. В идеале выбираемое вами оборудование должно быть достаточно емким, чтобы хранить все содержимое вашего жесткого диска или, по крайней мере, все ваши пользовательские данные на одном диске или ленте. Не менее важно, чтобы оборудование резервного копирования было достаточно быстрым, чтобы выполнить полное резервное копирование и проверить в любое время, доступное для резервного копирования. Если у вас неограниченный бюджет, легко удовлетворить оба этих требования, но большинству из нас приходится идти на компромисс с тем или другим, чтобы не обанкротиться.

Для большинства домашних пользователей и пользователей SOHO записывающий DVD-диск - лучший компромисс. За 100 долларов или меньше (возможно, гораздо меньше) вы можете купить внутренний записывающий DVD-диск и запас дисков, достаточный для реализации всеобъемлющего плана резервного копирования. Если у вас есть несколько не подключенных к сети систем или ноутбуков для резервного копирования, вы можете использовать внешний USB / FireWire DVD-рекордер для резервного копирования каждой из них по отдельности.

Емкости записываемого DVD-диска 4,4 ГБ для однослойного и 8,5 ГБ для двухслойного достаточно для многих систем (мы вскоре объясним, почему). Запись и проверка всего диска занимает всего несколько минут, что делает практичным резервное копирование часто, даже несколько раз в течение рабочего дня. Единственным недостатком записываемого DVD является то, что оптические диски имеют гораздо менее надежную коррекцию ошибок, чем ленты, что означает небольшую вероятность того, что файл не удастся восстановить с резервного DVD. Однако эту проблему легко решить. Просто выполняйте резервное копирование чаще и сохраняйте старые резервные диски. Если вы не можете восстановить файл с текущего диска, вы сможете восстановить его с предыдущего.

ДИСК ПРОТИВ ЛЕНТЫ

Когда дело доходит до защиты данных, мы являемся приверженцами ремней и подтяжек. До того, как стали доступны доступные записывающие устройства для DVD, мы ежедневно делали резервную копию наших собственных систем с помощью ленточных накопителей Travan и DDS. И мы признаем, что менее надежная коррекция ошибок оптических дисков изначально заставила нас задуматься. Но пару лет назад мы перешли на использование DVD + R и DVD + RW для резервного копирования, и мы не оглядывались назад. Мы используем высококачественные диски (Verbatim premium), и у нас никогда не было проблем с восстановлением файла. Ленточные накопители по-прежнему используются в корпоративных центрах обработки данных, но, насколько нам известно, они устарели для домашних пользователей и пользователей SOHO.

Если DVD недостаточно вместителен, рассмотрите возможность использования внешних или съемных жестких дисков, на которых может храниться от 80 ГБ до 500+ ГБ. В любом случае думайте о жестком диске как о носителе, а не как о диске. Другими словами, внешний или съемный жесткий диск - это просто забавно выглядящая лента или диск, с которыми вы обращаетесь так же, как и с любым другим съемным носителем для резервных копий. Так же, как вам нужно несколько дисков или лент для хорошей ротации резервных копий, вам также понадобится несколько внешних или съемных жестких дисков. По надежности жесткие диски занимают промежуточное положение между лентами и оптическими дисками. Жесткие диски обеспечивают более надежное обнаружение и исправление ошибок, чем оптические диски, но менее надежны, чем магнитные ленты. Опять же, это не должно вызывать беспокойства, если вы выполняете резервное копирование на несколько внешних / съемных жестких дисков. Если вы не можете восстановить файл с одного, вы сможете восстановить его с другого.

СОВЕТЫ РОНА МОРСА ПО РЕЗЕРВНЫМ КОПИРАМ

Убедитесь, что ваши последние обновления оборудования и программного обеспечения не оставляют заархивированных данных. Одно время я делал большую часть резервного копирования на внешний жесткий диск CDC SCSI. При размере 80 МБ он не мог бы содержать файлы системы или приложения (для этого у меня был исходный установочный носитель), но он был достаточно большим, чтобы хранить мои личные данные, пока все не дойдет до того момента, когда это не так. Накопитель переведен в архивный статус и вышел из строя. Не думал об этом слишком много.

Однажды я построил себе новую машину, на которой не было адаптера SCSI, потому что на новой машине не было устройств SCSI. Старая машина была продана ничего не подозревающей стороне. Однажды мне понадобился доступ к архиву. я В самом деле необходимо для доступа к архиву. Ага. Дорогой урок. Это касается и программного обеспечения. Если у вас есть много важных данных в проприетарном формате файлов, владение самими файлами - лишь половина проблемы. Их тоже нужно уметь читать. (Вставьте сюда коммерческую версию стандартов открытых файлов.)

Организация структуры каталогов данных

Если вы выполняете резервное копирование на жесткие диски, вы можете каждый раз создавать резервную копию всего диска. Если вы используете записывающее устройство DVD, вы, вероятно, будете делать полные резервные копии нечасто, а обычное резервное копирование - только файлов данных. В этом случае важно организовать каталоги данных, чтобы максимально упростить резервное копирование только ваших данных, но при этом убедитесь, что вы выполняете резервное копирование всех своих данных. Хитрость здесь в том, чтобы разделить ваши данные на группы, для которых можно создавать резервные копии с разной частотой.

Например, наши данные без учета аудио и видео файлов составляют около 30 ГБ. Очевидно, что регулярно сохранять такой объем данных на DVD-дисках непрактично. К счастью, нет необходимости каждый раз делать резервную копию. Большая часть этих данных - это исторические книги, которые мы написали много лет назад (и которые мы можем когда-нибудь обновить), старая электронная почта и так далее. Все это необходимо резервировать, но не обязательно делать резервную копию каждый день или даже каждый месяц. Итак, мы разделяем наши данные на подкаталоги трех каталогов верхнего уровня:

данные

Этот каталог верхнего уровня содержит нашу электронную почту с текущими рабочими данными, текущие книжные проекты, недавние изображения с цифровых камер и так далее. Этот каталог ежедневно копируется на DVD и часто в течение дня для зеркалирования каталогов в других системах в нашей сети. Мы никогда не позволяем этому каталогу разрастаться больше, чем поместится на одном DVD.

архив

Этот каталог верхнего уровня содержит все наши старые данные: файлы, которые нам могут не понадобиться от месяца к месяцу или даже от года к году. Этот каталог резервируется на несколько избыточных наборов DVD, два из которых хранятся за пределами предприятия. Для каждого набора резервных копий в настоящее время требуется шесть DVD-дисков. Каждый раз, когда мы добавляем данные в каталоги архивов, что случается не часто, мы записываем несколько новых наборов DVD-дисков с резервными копиями. (Старые диски тоже оставляем себе, но тогда мы вьючные крысы.)

держа

Этот каталог верхнего уровня является промежуточным между нашими рабочими каталогами данных и нашими каталогами архивов. Когда размер наших рабочих каталогов данных приближается к размеру одного DVD, обычно каждые два или три месяца, мы перемещаем старые файлы в каталог хранения и записываем новые копии каталога хранения на DVD. Делая это, мы можем поддерживать наш рабочий каталог данных в управляемом размере, но нам не придется очень часто повторять резервные копии каталога архивов. Мы также сохраняем размер этого каталога, который уместится на одном DVD. Когда он приближается к этому размеру, мы перемещаем все в каталоге хранения в каталог архива и записываем новый набор архивных DVD.

При планировании структуры каталогов данных также важно учитывать следующие аспекты:

- Важность данных

- Насколько сложно было бы восстановить данные

- Как часто меняются данные

В совокупности эти три фактора определяют, как часто необходимо выполнять резервное копирование данных, сколько поколений резервных копий вы хотите сохранить и, следовательно, место данных в вашей структуре каталогов. Например, ваши финансовые записи и цифровые фотографии, вероятно, критически важны для вас, их трудно или невозможно восстановить в случае утери, и они часто меняются. Эти файлы необходимо часто резервировать, и вы, вероятно, захотите сохранить несколько поколений резервных копий. Эти файлы принадлежат вашим рабочим каталогам данных.

И наоборот, если вы скопировали свою коллекцию компакт-дисков в MP3, эти файлы не являются ни важными, ни трудными для восстановления, потому что вы можете просто повторно скопировать компакт-диски, если это необходимо. Хотя эти файлы можно разумно классифицировать как данные, есть вероятность, что вы отнесете их к категории данных, резервная копия которых не требуется, и, следовательно, разместите их где-нибудь в структуре каталогов за пределами каталогов, резервные копии которых выполняются регулярно.

Разработка схемы ротации резервных копий

Какое бы оборудование для резервного копирования вы ни использовали, важно разработать соответствующую схему ротации резервных копий. Для хорошей схемы вращения требуется полдюжины или более дисков, лент или приводов, и она позволяет:

- Легко и быстро восстанавливайте последнюю копию любого файла

- Восстановить несколько поколений файла

- Поддерживайте несколько копий ваших данных для избыточности и исторической детализации

- Храните по крайней мере одну копию ваших данных за пределами офиса, чтобы защитить от катастрофической потери данных.

Самая популярная схема ротации резервных копий и наиболее подходящая для резервных копий на диски DVD + RW называется Дед-Отец-Сын (Дед-Отец-Сын) . Чтобы использовать эту ротацию резервных копий, пометьте следующие диски:

- Пять (или шесть) ежедневных дисков с этикетками с понедельника по пятницу (или субботу).

- Пять еженедельных дисков, обозначенных с 1 по 5 неделю.

- Двенадцать ежемесячных дисков с этикетками с января по декабрь.

Делайте резервные копии каждого рабочего дня на соответствующий ежедневный диск. В воскресенье сделайте резервную копию на тот еженедельный диск с номером, который соответствует номеру этого воскресенья в месяце. Первое (или последнее) число каждого месяца, резервное копирование на ежемесячный диск. Этот метод дает вам ежедневную гранулярность за предыдущую неделю, еженедельную гранулярность за предыдущий месяц и ежемесячную гранулярность за предыдущий год. Для большинства домашних пользователей и пользователей SOHO такой схемы более чем достаточно.

пылесос не включается

Конечно, вы можете изменить стандартную ротацию GFS любым способом, который вам подходит. Например, вместо того, чтобы записывать еженедельные или ежемесячные резервные копии на диск DVD + RW, который в конечном итоге будет перезаписан, вы можете записать эти резервные копии на диски DVD + R (с однократной записью) и заархивировать их. Точно так же ничто не мешает вам создавать второй резервный диск каждую неделю или каждый месяц и архивировать его за пределами офиса.

Если вы выполняете резервное копирование на внешние или съемные жесткие диски, вы, вероятно, не захотите использовать стандартную ротацию GFS, для которой потребуется 22 жестких диска. К счастью, вы можете использовать меньше дисков без значительного ущерба для надежности вашей системы резервного копирования. На большинстве съемных жестких дисков есть место как минимум для двух или трех полных резервных копий, если вы создаете резервную копию всего жесткого диска, или для десятка или более резервных копий только данных.

Вы по-прежнему не хотите хранить все яйца в одной корзине, но разумно ограничить количество корзин двумя или тремя. Хитрость заключается в том, чтобы чередовать использование дисков, чтобы не создавать все ваши недавние резервные копии на одном диске и только старые резервные копии на другом. Например, если вы решили использовать только два внешних или съемных жестких диска для резервного копирования, пометьте один из них M-W-F, а другой Tu-Th-S и чередуйте ежедневные резервные копии между двумя дисками. Точно так же пометьте один из дисков 1-3-5, а другой 2-4 для еженедельного резервного копирования, а один диск J-M-M-J-S-N, а другой F-A-J-A-O-D для ежемесячных резервных копий.

Выбор программного обеспечения для резервного копирования

Существует четыре широких категории программного обеспечения, которое можно использовать для резервного копирования. У каждого есть свои преимущества и недостатки, и то, что лучше всего подходит для вас, зависит от ваших потребностей и предпочтений.

Системные утилиты

Системные утилиты, такие как xcopy, бесплатны, гибки, просты в использовании, могут быть написаны по сценариям и создавать резервные копии, которые можно читать напрямую, без операции восстановления. Однако они обычно не обеспечивают сжатие или какие-либо простые средства для выполнения двоичного сравнения каждого скопированного файла, и они могут записывать только на подключенное устройство, видимое для операционной системы как диск. (Другими словами, вы не можете использовать их для записи на оптический диск, если вы не используете программное обеспечение для пакетной записи, которое заставляет этот диск отображаться в операционной системе как привод.)

Приложения для записи CD / DVD

Приложения для записи CD / DVD, такие как Nero Burning ROM ( http://www.nero.com ) и K3b ( http://www.k3b.org ) работают быстро, могут создавать непосредственно читаемые резервные копии и, как правило, предлагают надежные функции проверки двоичных файлов, но могут не обеспечивать сжатие. Большинство из них также практически не имеют возможности фильтровать по критериям выбора файлов, таким как «резервное копирование только файлов, которые были изменены сегодня». Конечно, приложения для записи CD / DVD могут использоваться и для других целей, например, для копирования аудио CD и видео DVD, и есть вероятность, что у вас уже установлено приложение для записи. Если это так, и если приложение для записи соответствует вашим требованиям, вы можете использовать его, а не покупать другое приложение только для резервного копирования.

Традиционные приложения для резервного копирования

Традиционные приложения для резервного копирования, такие как BackUp MyPC ( http://www.stompsoft.com ) делают только одно, но делают это очень хорошо. Они быстрые, гибкие, имеют надежные параметры сжатия и проверки, поддерживают практически любые типы носителей резервных копий и позволяют определять стандартные процедуры резервного копирования с использованием сценариев, подробных критериев выбора файлов и сохраненных наборов резервных копий. Если ваши потребности просты, может быть достаточно прилагаемого апплета резервного копирования Windows, который представляет собой урезанную версию Veritas Backup Exec (после того, как он был продан и переименован в BackUp MyPC). В противном случае мы считаем, что коммерческий BackUp MyPC - лучший вариант для пользователей Windows.

Приложения для создания образов дисков

Приложения для создания образов дисков, такие как Acronis True Image ( http://www.acronis.com ) создать сжатый образ жесткого диска, который можно записать на жесткий диск, оптический диск или ленту. Хотя они менее гибкие, чем традиционные приложения резервного копирования, приложения для создания образов дисков обладают неоценимым преимуществом, заключающимся в обеспечении функций аварийного восстановления. Например, если ваш жесткий диск выходит из строя и у вас есть текущий образ диска, вам не нужно переустанавливать Windows и все ваши приложения (включая приложение резервного копирования), а затем восстанавливать данные. Вместо этого вы просто загружаете диск аварийного восстановления и позволяете копировать. Ваша система вернется в исходное состояние через несколько минут, а не часов.

Мы используем три из этих четырех типов программного обеспечения в нашей собственной сети. Несколько раз в день мы делаем то, что мы называем «резервным копированием xcopy», даже несмотря на то, что теперь мы запускаем Linux вместо Windows, чтобы быстро копировать наши текущие рабочие данные в другие системы в сети. Мы используем приложение для записи CD / DVD, в нашем случае K3b для Linux, для выполнения рутинных операций резервного копирования на DVD. И когда мы собираемся разобрать систему, чтобы восстановить или обновить ее, мы запускаем резервную копию образа с помощью Acronis True Image на случай, если произойдет худшее.

ВАС НИКОГДА НЕ МОЖЕТ БЫТЬ СЛИШКОМ ХОРОШИМ

Какие бы средства и методы резервного копирования вы ни использовали, помните следующее, и вы не ошибетесь:

- Часто выполняйте резервное копирование, особенно данных, которые важно или трудно восстановить.

- Проверяйте резервные копии, чтобы убедиться, что они доступны для чтения и вы можете восстановить из них данные.

- Поддерживать несколько наборов резервных копий для резервирования и восстановления старых версий файлов.

- Рассмотрите возможность использования пожаробезопасного или носителя с рейтингом данных для хранения на месте

- Храните последний набор резервных копий вне офиса и регулярно меняйте его

Хотя онлайн-сервисы резервного копирования (включая использование Google Gmail в качестве специального хранилища резервных копий) являются разумным выбором для дополнительных резервных копий, мы рекомендуем вам не использовать их в качестве основной формы резервного копирования. Существует слишком много вещей, которые могут пойти не так, от вашего (или их) подключения к Интернету до проблем с сервером в хостинговой компании до прекращения бизнеса компании без предупреждения. Когда вам нужны резервные копии, они вам понадобятся прямо сейчас . Держите свои основные резервные копии под рукой.

Программной безопасности нет

Хотя многие люди полагаются на программные брандмауэры, такие как ZoneAlarm ( http://www.zonealarm.com ) или Norton Internet Security ( http://www.symantec.com ), мы думаем, что это ошибка. Эксперты по безопасности считают, что программное обеспечение не может защитить систему, в которой оно запущено. Любой программный брандмауэр может быть скомпрометирован эксплойтами, нацеленными непосредственно на него или на базовую операционную систему. На наш взгляд, программный брандмауэр лучше, чем ничего, но не намного лучше.

Обеспечение безопасности системы

Самый важный шаг, который вы можете предпринять для защиты вашей системы от червей и других злоумышленников, - это установить аппаратный маршрутизатор / брандмауэр между вашей системой и Интернетом. Правильно настроенный маршрутизатор / брандмауэр блокирует вредоносное сканирование и зондирование и делает вашу систему практически невидимой для миллионов зараженных систем в общедоступном Интернете, которые постоянно пытаются ее заразить. Аппаратные маршрутизаторы / брандмауэры обычно продаются всего за 30–50 долларов, поэтому они являются дешевой страховкой от взлома вашей системы злоумышленниками.

Мы предпочитаем кабельные / DSL-маршрутизаторы производства D-Link, такие как DI-604 (только проводной) или DI-624 (проводной / беспроводной), но также популярны аналогичные широкополосные маршрутизаторы производства NETGEAR и Linksys. Все текущие модели, с которыми мы знакомы, используют настройки по умолчанию, которые обеспечивают адекватную безопасность, но все же стоит потратить несколько минут на изучение руководства, чтобы убедиться, что ваш маршрутизатор настроен для обеспечения приемлемого для вас уровня безопасности.

Безопасность WEP - нет

Если вы устанавливаете беспроводной маршрутизатор и включаете беспроводную сеть, обязательно надежно закрепите его. Стандарт, используемый ранними беспроводными устройствами 802.11 под названием WEP (Wired Equivalent Privacy), теперь безнадежно небезопасен. Взломать WEP можно буквально за минуты или даже секунды с помощью утилит, которые может скачать любой. Более новый стандарт WPA (защищенный доступ Wi-Fi) при правильной настройке защищен от всех атак, кроме самых изощренных. Если ваши текущие беспроводные адаптеры и точки доступа поддерживают только WEP, немедленно замените их все устройствами, поддерживающими WPA. В противном случае вы можете запустить свою беспроводную сеть вообще без защиты.

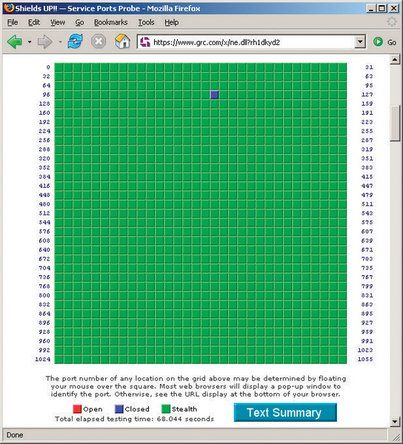

После установки и настройки брандмауэра / маршрутизатора посетите веб-сайт Gibson Research Corporation ( http://www.grc.com ) и используйте их щиты UP! сервис для проверки вашей безопасности. Щиты ВВЕРХ! проверяет вашу систему и сообщает о состоянии портов, которые чаще всего подвергаются атакам червей и других вредоносных программ. Рисунок 3-17 показывает результаты запуска Shields UP! против одной из наших тестовых систем Windows XP.

Рисунок 3-17: Щиты Gibson Research UP! показывает (почти) полностью скрытую систему

Щиты ВВЕРХ! отмечает открытые порты (очень плохие новости) красным. Закрытые порты, которые не принимают соединения, но при проверке подтверждают наличие, помечаются синим цветом. Скрытые порты, которые вообще не отвечают на зонды, отмечены зеленым. В идеале мы хотели бы, чтобы все наши порты были помечены зеленым, потому что это фактически делает нашу систему невидимой для злоумышленников. Но из практических соображений мы скрыли все порты, кроме порта 113 (идентификатор), который отвечает на зонды как закрытые.

ИСПОЛЬЗУЙТЕ nmap ДЛЯ СЕРЬЕЗНОГО ТЕСТИРОВАНИЯ

Для более тщательного тестирования попробуйте использовать nmap ( http://www.insecure.org/nmap/ ). Поскольку вы можете запускать его в своей сети, вы можете использовать его для тестирования отдельных систем, а не только вашей сети в целом. Полезно протестировать и ваш маршрутизатор, и ваши компьютеры, чтобы знать, какие уязвимости существуют. Вы можете быть удивлены, узнав, что вам каким-то образом удалось включить веб-сервер, который вы никогда не используете, или что у вас запущена непатченная версия SQL Server (вектор широко разрекламированного червя Slammer / Sapphire), которая была установлена вместе с некоторыми другой программный комплекс.

Что такое порт 113?

Порт 113 используется для запросов идентификации, которые позволяют удаленным серверам обнаруживать имя пользователя, связанное с данным соединением. Информация, обнаруженная с помощью идентификатора, редко бывает полезной и не заслуживает доверия. Однако, когда удаленный сервер пытается снова подключиться к вашему компьютеру и выдать ответ с помощью идентификатора, закрытый порт сообщает ему: «Извините, я не использую идентификатор». С другой стороны, скрытый порт может привести удаленный сервер к выводу, что ваш компьютер не существует. Удаленный сервер с большей вероятностью разрешит ваше соединение (например, FTP, HTTP или TELNET), если он считает, что вы действительно там.

Большинство аппаратных маршрутизаторов по умолчанию скрывают все порты, кроме 113, которые они настраивают как закрытые. Несколько маршрутизаторов также скрывают порт 113. Обычно это плохая идея, потому что это может вызвать медленный ответ или отсутствие ответа от некоторых серверов. Если щиты ВВЕРХ! сообщает, что порт 113 скрыт, мы предлагаем использовать утилиту настройки маршрутизатора, чтобы изменить порт 113 на закрытый, а не на скрытый.

Вот еще несколько шагов, которые вы должны предпринять для защиты своих систем Windows:

Установите Firefox.

Одним из наиболее важных шагов, которые вы можете предпринять, является обеспечение безопасности системы Windows - это замена неисправного и небезопасного Internet Explorer другим браузером по умолчанию. Самый популярный альтернативный браузер - Firefox ( http://www.mozilla.org ). Мы предлагаем вам немедленно установить Firefox и начать использовать его в качестве браузера по умолчанию. Игнорируйте вдохновленный Microsoft FUD, утверждающий, что Internet Explorer так же безопасен, как и Firefox. Это не так. Firefox на порядок безопаснее.

Установите программу для блокировки рекламы.

Хотя большинство рекламных баннеров и всплывающих окон не являются вредоносными, они раздражают. А некоторые объявления содержат ссылки на вредоносные сайты, где простое нажатие на ссылку или даже простой просмотр страницы может установить вредоносное ПО в вашу систему с помощью «скрытой загрузки». Использование программного обеспечения для блокировки рекламы сводит к минимуму проблему. Мы используем Ad Block ( http://extensionroom.mozdev.org ), но есть много альтернатив, в том числе Privoxy ( http://www.privoxy.org ), WebWasher ( http://www.cyberguard.com ) и AdSubtract ( http://www.intermute.com ).

Безопасный Internet Explorer.

К сожалению, полностью удалить Internet Explorer из системы Windows невозможно. И IE опасно просто сидеть на жестком диске, даже если вы никогда его не запускали. Вы можете минимизировать опасность, настроив IE как можно более безопасным. Для этого запустите IE, выберите Инструменты Параметры вкладку Безопасность. Выберите каждую зону безопасности, нажмите кнопку «Другой», выберите «Высокая безопасность» из раскрывающегося списка и нажмите кнопку «Сброс». Повторите процесс для каждой зоны безопасности. Как только вы это сделаете, Internet Explorer станет практически непригодным для использования, но он будет по крайней мере настолько безопасным, насколько это возможно.

Отключите Windows Scripting Host.

Даже если вы защищаете Internet Explorer, Хост сценариев Windows (WSH) остается установленным и опасным. Для наилучшей защиты от вирусов VBS мы рекомендуем полностью удалить WSH, хотя это означает, что Windows больше не может запускать сценарии .vbs. В зависимости от версии Windows, которую вы используете, вы можете удалить WSH с помощью апплета «Установка и удаление программ» в Панели управления.

Если нет возможности удалить WSH из панели управления, вы можете удалить WSH вручную, удалив файлы. cscript.exe и wscript.exe , но вы должны делать это в правильной последовательности. Windows хранит две копии этих файлов, активные копии в ОКНА system32 , и резервные копии в WINDOWS system32 dllcache . Сначала удалите резервные копии, а затем активные копии. Если вы сначала удалите активные копии, Windows немедленно обнаружит их отсутствие и автоматически восстановит их из резервных копий. После удаления обеих копий Windows отобразит диалоговое окно с предупреждением, которое вы можете просто закрыть.

ДЕ-ВШИН ЛЕГКИЙ ПУТЬ

Вы также можете использовать Noscript.exe от Symantec ( http://www.symantec.com/avcenter/noscrip ... ), который автоматически удаляет WSH.

Заменить Outlook.

Хотя последние версии более безопасны, чем старые версии, Outlook по-прежнему является магнитом для вирусов. По возможности рекомендуем заменить его на Mozilla Thunderbird или другой альтернативный почтовый клиент.

Меры, которые мы описали до сих пор, защищают вашу систему от заражения червями и другими эксплойтами, не требующими вмешательства пользователя. К сожалению, такие автоматические эксплойты - не единственная угроза безопасности. Ваша система также подвержена риску эксплойтов, требующих вашего активного (если вы не знаете) участия. Двумя основными угрозами являются вирусы, которые обычно приходят в виде вложений к сообщениям электронной почты, и шпионское ПО, которое часто совмещается с «бесплатными» программами, такими как клиенты P2P, которые вы устанавливаете добровольно.

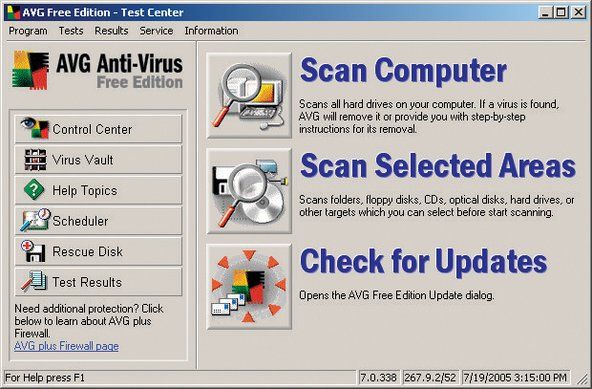

Новые вирусы постоянно создаются и распространяются, поэтому важно регулярно запускать антивирусный сканер и постоянно обновлять его с помощью новейших сигнатур вирусов. Хотя Norton AntiVirus ( http://www.symantec.com ) и McAfee VirusScan ( http://www.mcafee.com ) - два самых популярных антивирусных сканера, которые мы тоже не используем. Вместо этого мы рекомендуем установить Grisoft AVG Anti-Virus ( http://www.grisoft.com ), Показано в Рисунок 3-18 . AVG так же эффективен, как и любой другой конкурирующий продукт, который мы использовали, не требует больших ресурсов системы и бесплатен для личного использования.

Рисунок 3-18: Бесплатная версия Grisoft AVG Anti-Virus Free Edition

батарея droid turbo 2 разряжается слишком быстро

Еще несколько лет назад вирусы были главной угрозой безопасности. В настоящее время вредоносные программы представляют собой не менее серьезную угрозу. Наименее вредоносной формой вредоносного ПО является рекламное ПО, которое отображает всплывающую рекламу во время сеансов просмотра и может сообщать о ваших привычках просмотра веб-страниц обратно на центральный сервер, как правило, анонимно и без предоставления личной информации, которая идентифицирует вас индивидуально, чтобы помочь рекламному ПО отображать рекламу будет вам интересен. Более вредоносные формы рекламного ПО, обычно называемые шпионским ПО, собирают и сообщают информацию о вас, которая может быть полезна для идентификации воров и других злоумышленников. Самые вредоносные формы шпионского ПО идут намного дальше, используя регистраторы нажатия клавиш и аналогичные методы для сбора паролей, номеров кредитных карт и банковских счетов и другой критически важной информации.

Даже если вы никогда не устанавливаете программное обеспечение, полученное не из надежного источника, вы можете стать жертвой шпионского ПО. Иногда достаточно посетить вредоносную веб-страницу, которая незаметно загружает и устанавливает шпионское ПО в вашу систему. Единственный способ защитить себя от такого вредоносного ПО - это установить сканер вредоносных программ, регулярно обновлять его и запускать. Доступно множество сканеров вредоносных программ, многие из которых бесплатны. К сожалению, некоторые из них на самом деле являются троянами-шпионами. Если вы установите один из них, он действительно просканирует вашу систему и сообщит о любых «чужих» вредоносных программах, которые он обнаружит. Это может быть даже достаточно любезно, чтобы удалить эту вредоносную программу, оставив вашу систему свободной для запуска шпионского ПО, которое она устанавливает сама.

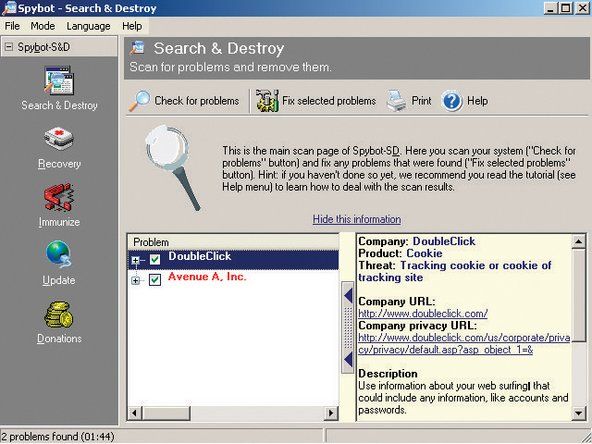

К счастью, мы можем порекомендовать два надежных сканера вредоносных программ, оба из которых бесплатны для личного использования. Поиск и уничтожение шпионского бота ( http://www.safer-networking.org ), Показано в Рисунок 3-19 , пожертвование-посуда. Spybot быстр и чрезвычайно эффективен, и мы используем его как первую линию защиты. (Если вы установите его, пришлите ему, пожалуйста, несколько долларов на программное обеспечение, которое следует поощрять.) Мы ежедневно запускаем Spybot в наших системах Windows. Как бы хорошо это ни было, даже Spybot иногда что-то упускает. В качестве резервного запускаем AdAware ( http://www.lavasoftusa.com ) еженедельно. То, что Spybot не улавливает, умеет AdAware. (Платная версия AdAware включает хорошо работающее приложение для блокировки рекламы и всплывающих окон в реальном времени.)

Рисунок 3-19: Использование SpyBot Search & Destroy для обнаружения и удаления вредоносных программ

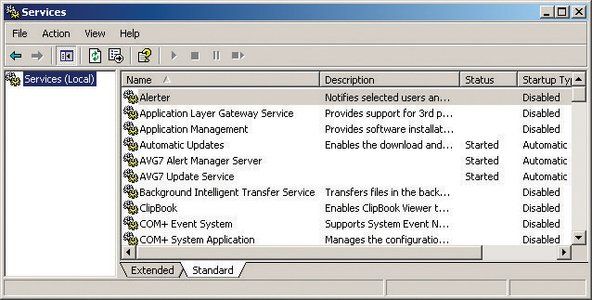

По умолчанию Windows запускает множество ненужных фоновых служб. Отключение ненужных служб имеет двойное преимущество: сокращает потребление системных ресурсов и устраняет потенциальные точки входа для взломов системы безопасности. Вы можете настроить поведение служб Windows XP при запуске с помощью редактора политики служб. Для этого нажмите Пуск Выполнить, введите services.msc в диалоговом окне запуска и нажмите Enter. Появится редактор политики служб, как показано на Рисунок 3-20 .

Рисунок 3-20: Редактор политики служб Windows XP

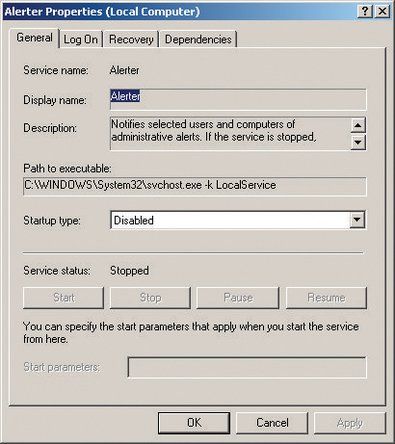

Дважды щелкните имя любой службы, чтобы отобразить страницу свойств для этой службы, как показано на Рисунок 3-21 . Используйте раскрывающийся список «Тип запуска», чтобы установить для типа запуска значение «Автоматический», «Ручной» или «Отключено», в зависимости от ситуации. Если служба в данный момент запущена, нажмите кнопку «Стоп», чтобы остановить ее. Если другие службы зависят от этой службы, Windows отображает диалоговое окно с предупреждением, чтобы сообщить вам, что остановка этой службы также остановит зависимые службы. После перенастройки параметров запуска для всех служб перезапустите систему, чтобы изменения вступили в силу.

Рисунок 3-21: Лист свойств для службы предупреждений

Для типичной системы Windows XP, обычно используемой в жилых помещениях или в среде SOHO, мы рекомендуем включить следующие службы Microsoft:

- Автоматические обновления

- Криптографические услуги

- DHCP-клиент

- Журнал событий

- Помощь и поддержка

- Служба HID ввода

- Подключи и играй

- Диспетчер очереди печати

- Защищенное хранилище

- Диспетчер автоматического подключения удаленного доступа

- Диспетчер подключений удаленного доступа

- Удаленный вызов процедур (RPC)

- Локатор удаленного вызова процедур (RPC)

- Служба блокировки скриптов

- Центр безопасности

- Обнаружение оборудования оболочки

- Windows Audio

- Получение образов Windows (WIA)

- Установщик Windows

- Инструментарий управления Windows

- Расширения драйверов инструментария управления Windows

- Рабочая станция

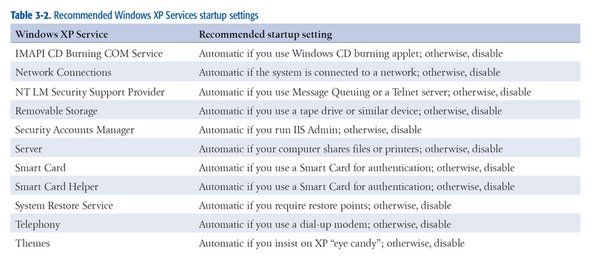

Отключите все другие службы Microsoft, кроме, возможно, перечисленных в Таблица 3-2 . Некоторые из этих служб, в частности служба восстановления системы и темы, используют значительные системные ресурсы, и их лучше всего отключить, если вам не требуются предоставляемые ими функции.

Таблица 3-2: Рекомендуемые параметры запуска служб Windows XP

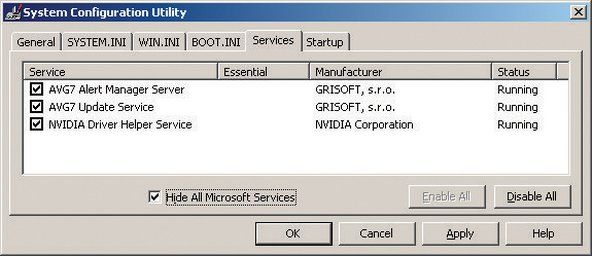

Помимо множества сервисов, которые Microsoft включает в Windows XP, во многих системах работают сторонние сервисы. С помощью редактора политики служб сложно определить, какие службы не принадлежат Microsoft. К счастью, есть еще одна альтернатива - утилита настройки системы. Чтобы запустить его, нажмите Пуск Выполнить, введите msconfig в диалоговом окне «Выполнить» и нажмите Enter. Щелкните вкладку «Службы», чтобы отобразить установленные службы. Установите флажок Скрыть все службы Microsoft, чтобы отображать только службы сторонних разработчиков, как показано на Рисунок 3-22 .

Рисунок 3-22: Утилита настройки системы Windows XP, отображающая службы сторонних разработчиков.

В Рисунок 3-22 , работают три службы сторонних разработчиков. Два из них являются частью антивирусного программного обеспечения AVG, которое мы запускаем в этой системе, а один используется видеоадаптером NVIDIA. Все это не вызывает подозрений, поэтому никаких действий не требуется. Однако есть много других сторонних сервисов, которые могут быть вредоносными, в том числе устанавливаемые шпионским ПО. Если вы видите запущенную стороннюю службу и не понимаете ее предназначение, продолжите расследование. Если вы сомневаетесь, снимите флажок, чтобы отключить службу, и проверьте систему, чтобы увидеть, не нарушает ли отключение этой службы что-нибудь.

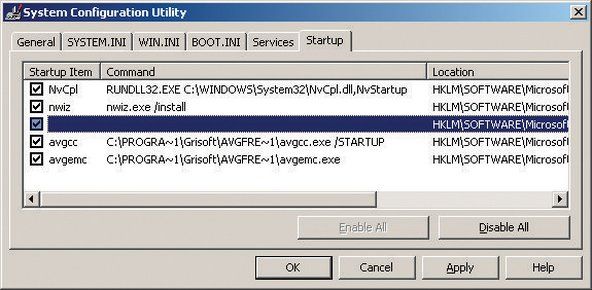

Вы также можете просмотреть страницу запуска утилиты настройки системы, чтобы перечислить исполняемые программы, которые Windows запускает при запуске, как показано на Рисунок 3-23 .

Рисунок 3-23: Утилита настройки системы Windows XP, отображающая программы, запускаемые при запуске

В этом случае четыре из пяти исполняемых программ, которые Windows запускает при запуске в этой системе, явно безвредны. NvCpl это утилита панели управления NVIDIA. nwiz это исполняемый файл для WhizFolders Organizer Pro, программы управления файлами, которую мы используем. NvCpl и avgemc - это два исполняемых файла для нашего антивирусного программного обеспечения AVG. Но выделенный пункт в середине списка нас заинтересовал, потому что для него не указано имя исполняемой программы. Это само по себе подозрительное поведение, которое можно ожидать от запускаемого исполняемого файла, установленного вирусом, червем или шпионским ПО, поэтому к нему стоит присмотреться.

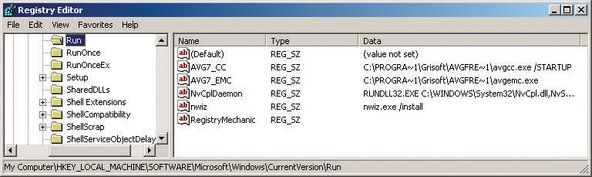

Для этого запустите редактор реестра, щелкнув Пуск Выполнить и набрав regedt32 (или regedit, если вы предпочитаете более простой редактор) в диалоговом окне и нажмите Enter. Просмотрите структуру реестра, чтобы просмотреть ключ: HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun где перечислены запускаемые исполняемые файлы. Рисунок 3-24 показывает содержимое этого ключа, который, очевидно, был установлен программой Registry Mechanic, и не вызывает беспокойства. Если запускаемый исполняемый файл явно является вредоносной программой, просто удалите его с помощью редактора реестра. Если вы не уверены в этом, используйте Google для поиска имени исполняемого файла, а не просто удаляйте его.

Рисунок 3-24: Просмотр запускаемых программ в редакторе реестра

ИГРАТЬ ХОРОШО

Не бойтесь экспериментировать с конфигурацией запуска. Здесь нет ничего, что вы можете отключить, что может повредить системе. В худшем случае программа может работать некорректно с отключенным запускаемым исполняемым файлом. Если вы не уверены, что вам нужна конкретная программа запуска, например, антивирусные программы, сканеры вредоносных программ и PIM, отключите ее. Перезагрузите систему и посмотрите, не сломано ли что-нибудь. Если это так, снова включите то, что вы отключили, и поиграйте еще немного.

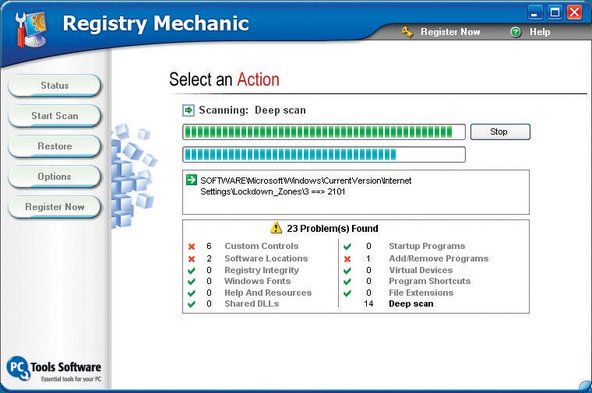

Наконец, мы рекомендуем периодически запускать очиститель реестра, например CleanMyPC ( http://www.registry-cleaner.net ) или Registry Mechanic ( http://www.pctools.com ), Показано в Рисунок 3-25 . Мы включаем обслуживание реестра как элемент защиты системы, потому что эксплойты реестра становятся все более распространенными. Тем не менее, даже если ваша система никогда не была заражена каким-либо вредоносным ПО, все же стоит периодически сокращать и уплотнять реестр, чтобы повысить производительность и надежность системы.

Рисунок 3-25: Используйте Registry Mechanic или аналогичный продукт для сканирования и очистки реестра

Доступно множество инструментов реестра. Большинство из них являются коммерческими или условно-бесплатными продуктами, хотя многие из них доступны в виде урезанных демонстрационных версий для бесплатной загрузки. Некоторые выполняют только один аспект обслуживания реестра, например расширенное редактирование реестра, удаление неиспользуемых записей или дефрагментацию кучи реестра. Другие объединяют множество функций, связанных с реестром, в один продукт. Мы предлагаем вам загрузить и попробовать один или оба продукта, упомянутые в первую очередь. Если ни того, ни другого не окажется достаточно, поиск в Google по запросу «очиститель реестра» обнаружит десятки других возможностей.

Уборка жесткого диска

Когда мы начали писать этот раздел, мы проверили один из наших жестких дисков. В нем было 185 503 файла в 11 607 папках. Остается только догадываться, что все они из себя представляют. Конечно, некоторые из них - это программы и системные файлы. Мы знаем, что существуют сотни документов и таблиц, тысячи аудиофайлов, изображений и так далее. Но большинство из этих 185 503 файлов, вероятно, являются временными файлами и файлами резервных копий, дубликатами и более старыми версиями текущих файлов данных, файлами кеша браузера и подобным мусором. Все, что они делают, - это загромождают жесткий диск, тратя впустую место и снижая производительность диска. Их нужно время от времени обрезать, хотя бы для того, чтобы они не съели вас из дома и дома.

ОРГАНИЗАЦИЯ ВАШИХ ТЕМП (ОБЫЧНЫХ) ФАЙЛОВ

Вы можете установить несколько переменных среды, чтобы файлы TEMP хранились в одном месте, а не в скрытой папке в каталоге «Документы и настройки». Для этого создайте папку C: TEMP а затем сделайте следующее:

- Щелкните правой кнопкой мыши вкладку «Мой компьютер» «Дополнительно».

- Нажмите кнопку Environment Variable и измените значения TEMP и TMP на C: TEMP выделив их, нажав кнопку «Изменить» и заменив смехотворно длинный путь на C: TEMP .

- Используйте кнопку New, чтобы добавить еще одно значение с именем TMPDIR и установить его путь к C: TEMP также.

- Сделайте то же самое с системной переменной в поле под пользовательской переменной, снова добавив переменную с именем TMPDIR и установив ее значение на C: TEMP .

Независимо от того, что вы установили для этих переменных среды, вы можете быстро перейти к любой из них, открыв проводник Windows и набрав имя, окруженное знаками процента (например, % ТЕМП.% ) в поле Адрес и нажмите Enter или Return. Вам следует периодически посещать этот каталог и удалять все файлы и папки, возраст которых превышает несколько недель. Программы установки Windows, как известно, не умеют оставлять большие временные файлы.

Очистка кеша вашего браузера - хороший первый шаг. После этого вы можете обнаружить, что количество ваших файлов уменьшилось на тысячи файлов, и, в зависимости от размера кеша вашего браузера, вы можете восстановить гигабайт или больше дискового пространства. Затем вы можете перейти в командную строку и ввести такие команды, как:

del *.bak /s

del *.bk! /s

del *.tmp /s

и так далее. Этот метод грубой силы может удалить тысячи ненужных файлов и восстановить гигабайты дискового пространства, но в лучшем случае это несовершенное решение. Во-первых, вы, вероятно, оставите на диске много ненужных файлов, потому что не думали искать все расширения. Во-вторых, вы можете в конечном итоге удалить некоторые файлы, которые вы действительно предпочли бы сохранить, и вы можете даже не осознавать, что сделали это, пока не обнаружите, что позже безуспешно ищете их. В-третьих, если вы не обращаете внимания, ускользание пальца может иметь катастрофические последствия.

Лучше использовать утилиту, предназначенную для обрезки файлов. Microsoft включает в себя апплет для этой цели, но, как это обычно бывает с апплетами Microsoft, он беден функциями. Апплет Windows Disk Cleanup, показанный на Рисунок 3-26 , не делает ничего, что вы не можете сделать вручную, примерно за 30 секунд.

Рисунок 3-26: Утилита очистки диска Windows XP

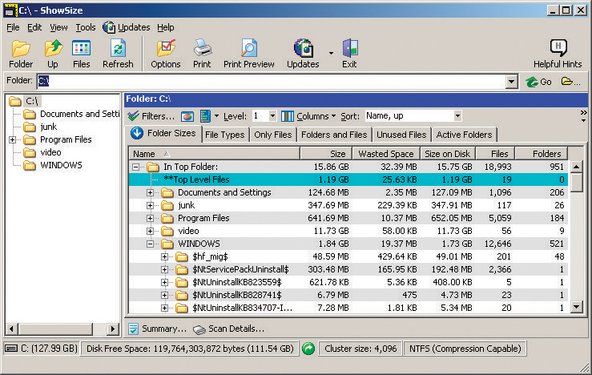

К счастью, есть и лучшие альтернативы в виде коммерческих утилит. Наш фаворит - ShowSize ( http://www.showsize.com ), Показано в Рисунок 3-27 , который предоставляет все инструменты, необходимые для поддержания чистоты и порядка на жестком диске.

Рисунок 3-27: Утилита очистки диска ShowSize

После того, как вы удалили ненужные файлы с жесткого диска, пора запустить дефрагментатор диска. Когда вы записываете, изменяете и удаляете файлы на жестком диске, Windows пытается сохранить все файлы на диске непрерывно. К сожалению, Windows не очень хорошо справляется с этой задачей, поэтому куски различных файлов в конечном итоге разбросаны здесь, там и повсюду на диске - явление, известное как фрагментация файлов или же фрагментация диска .

Фрагментация имеет несколько нежелательных эффектов. Поскольку головки дисководов необходимо постоянно перемещать для чтения и записи файлов, страдает производительность жесткого диска. Скорость чтения и записи на сильно фрагментированном диске намного ниже, чем на только что дефрагментированном диске, особенно если диск почти заполнен. Это дополнительное движение головы также способствует более высокому уровню шума и может привести к тому, что привод выйдет из строя раньше, чем в противном случае. Наконец, когда диск все-таки выходит из строя, гораздо проще (и дешевле) восстановить данные, если этот диск недавно был дефрагментирован.

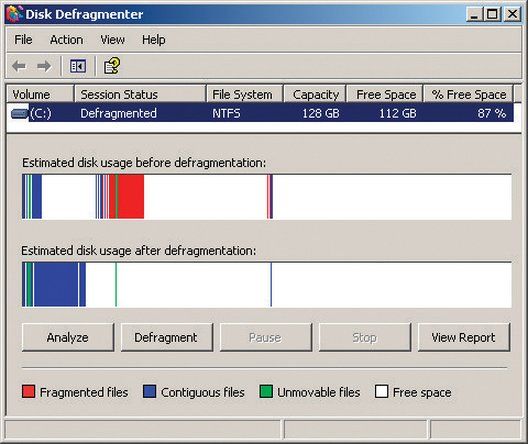

NTFS и фрагментация

В течение многих лет Microsoft утверждала, что NTFS не подвержена фрагментации. Как Рисунок 3-28 показывает, что это неправда, даже на малонаселенном диске. При использовании только 13% этого диска Windows по-прежнему фрагментировала большую часть занимаемого пространства. Некоторая фрагментация остается даже после завершения работы утилиты дефрагментации диска Windows. Тонкие зеленые полоски - это системные файлы, главная таблица файлов и файл подкачки, которые всегда открыты при работе Windows и поэтому не могут быть дефрагментированы с помощью прилагаемой утилиты Windows. Что касается синей полосы, которая остается в глуши после дефрагментации: мы понятия не имеем, почему Windows делает это, но всегда кажется, что она оставляет по крайней мере несколько файлов самостоятельно, а не объединяет все файлы.

Решением проблемы фрагментации диска является периодический запуск утилиты дефрагментации. Утилита дефрагментации считывает каждый файл и непрерывно перезаписывает его, что значительно ускоряет доступ к файлам. Утилита дефрагментации диска в комплекте с Windows, показанная на Рисунок 3-28 , медленный, неэффективный и малофункциональный. Но, эй, это бесплатно, и (обычно) достаточно для работы.

Рисунок 3-28: Утилита дефрагментации диска Windows XP

жесткий диск macbook pro начала 2011 года

Если вам нужен дефрагментатор с большим количеством функций и лучшей производительностью, подумайте о покупке коммерческой утилиты дефрагментации. Двумя наиболее известными коммерческими программами дефрагментации являются Vopt ( http://www.vopt.com ) и Diskeeper ( http://www.diskeeper.com ). Мы использовали оба варианта в течение многих лет, и у нас никогда не было проблем ни с одним из них.

Одним из основных недостатков утилиты дефрагментации диска Windows XP является то, что она не может дефрагментировать файл подкачки, по крайней мере, если вы не готовы сделать это с трудом. Windows использует файл подкачки для хранения приложений и данных, для которых нет места в основной памяти. Если вы запускаете несколько приложений одновременно или используете большие наборы данных, основная память неизбежно переполняется. Когда это происходит, Windows временно выгружает неактивные приложения и данные в файл подкачки. Поскольку файл подкачки подвергается значительному «оттоку», он неизменно становится сильно фрагментированным, что, в свою очередь, вызывает повышенную фрагментацию пользовательских программ и данных.

Рисунок 3-29: Диалог виртуальной памяти Windows XP

К сожалению, дизайн Windows делает невозможным дефрагментацию файла подкачки во время работы Windows. Но есть два способа дефрагментировать файл подкачки. Во-первых, используйте коммерческий дефрагментатор, например Diskeeper, или бесплатную версию pagedefrag ( http://www.sysinternals.com/Utilities/Pa ... ), который предоставляет утилиту дефрагментации при загрузке, которая запускается до загрузки Windows. Кроме того, вы можете использовать утилиту дефрагментации диска Windows XP для дефрагментации файла подкачки, выполнив следующие действия:

- Щелкните правой кнопкой мыши «Мой компьютер» и выберите «Свойства», чтобы открыть диалоговое окно «Свойства системы».

- Щелкните вкладку Дополнительно.

- На панели «Производительность» нажмите кнопку «Параметры», чтобы открыть диалоговое окно «Параметры производительности».

- Щелкните вкладку Дополнительно.

- На панели «Виртуальная память» нажмите кнопку «Изменить», чтобы отобразить диалоговое окно «Виртуальная память», показанное на Рисунок 3-29 .

- Запишите или запомните текущий размер файла подкачки, который вы будете использовать позже при восстановлении файла подкачки.

- Установите переключатель «Нет файла подкачки» и нажмите кнопку «Установить», чтобы изменить файловую систему подкачки на ноль.

- Перезагрузите компьютер, который теперь будет работать без файла подкачки.

- Запустите утилиту дефрагментации диска Windows XP, чтобы дефрагментировать жесткий диск.

- Когда дефрагментация завершится, повторите шаги с 1 по 5, чтобы отобразить диалоговое окно «Виртуальная память».

- Восстановите исходное значение размера файла подкачки.

- Перезагрузите систему, которая теперь будет работать с дефрагментированным файлом подкачки исходного размера.

Обновление вашей системы

Производители аппаратного и программного обеспечения периодически выпускают обновленное программное обеспечение, драйверы устройств и прошивки. Эти обновления могут быть связаны с безопасностью или могут добавлять поддержку новых функций или совместимость с новыми устройствами. Мы рекомендуем вам быть в курсе таких обновлений, но золотое правило, когда дело доходит до установки обновлений, гласит: «Если что-то не сломалось, не чините его».

Безопасность через небезопасность

По иронии судьбы, чтобы использовать службы автоматического обновления Microsoft, вы должны использовать Internet Explorer, наименее безопасный браузер на планете.

Оценивайте каждое обновление перед его установкой. Большинство обновлений включают примечания к выпуску или аналогичный документ, в котором точно описывается, что делает обновление и какие проблемы оно устраняет. Если конкретное обновление решает проблему, с которой вы столкнулись, или добавляет поддержку для чего-то, что вам нужно, установите обновление. В противном случае будьте очень осторожны. Не раз мы устанавливали обновление без уважительной причины и обнаруживали, что обновление сломало что-то, что раньше работало. Часто можно восстановить после неудачного обновления, удалив обновление и вернувшись к исходной версии, но иногда единственное решение - отформатировать диск и переустановить все с нуля.

Обновления операционной системы и программного обеспечения

Обновления операционной системы и программного обеспечения являются одним исключением из нашего общего правила осторожности. В частности, Windows подвергается постоянным атакам со стороны червей и другого вредоносного программного обеспечения, поэтому обычно рекомендуется как можно скорее применить критические исправления для Windows.

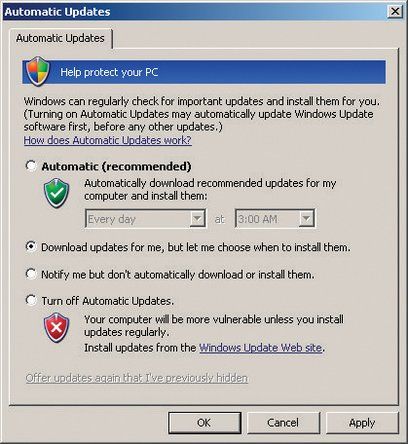

Microsoft предоставляет службу Microsoft Update ( http: //update.microsoft.com/microsoftupd ... ), чтобы автоматизировать процесс установки исправлений для Windows и Office. Чтобы настроить Центр обновления Майкрософт для автоматической загрузки и установки исправлений, откройте Панель управления и выберите Центр обеспечения безопасности. В нижней части диалогового окна «Центр обеспечения безопасности» на панели «Управление параметрами безопасности для:» щелкните ссылку «Автоматические обновления», чтобы отобразить диалоговое окно «Автоматические обновления», показанное на Рисунок 3-30 .

Рисунок 3-30: Диалоговое окно настройки автоматического обновления Windows XP

Рекомендуемый (и по умолчанию) параметр - Автоматически, что заставляет Windows загружать и устанавливать обновления без вмешательства пользователя. На наш вкус это чересчур доверчиво. Нас много раз сжигали патчи Microsoft, которые, оглядываясь назад, мы бы хотели никогда не устанавливать. Мы рекомендуем выбрать второй вариант, при котором обновления загружаются автоматически в фоновом режиме, но не устанавливаются до тех пор, пока вы их не утвердите, или третий вариант, который просто уведомляет вас о доступности обновлений.

Управление программным обеспечением приложений более проблематично, потому что, по крайней мере, для Windows, нет централизованного места, где вы могли бы проверить наличие доступных обновлений. (В этом отношении Linux намного превосходит другие. Большинство современных дистрибутивов Linux могут автоматически проверять один центральный репозиторий на наличие обновлений для операционной системы и большинства или всех установленных приложений.) В Windows вы должны самостоятельно искать обновления для каждого приложения.

К счастью, большинство основных приложений в настоящее время и многие второстепенные приложения периодически автоматически проверяют наличие обновлений или, по крайней мере, предлагают вам это сделать. Мы рекомендуем внимательно следить за приложениями, активно использующими Интернет, например браузерами, почтовыми клиентами и пакетами P2P. Эксплойты против таких приложений довольно распространены и могут иметь серьезные последствия. Другие приложения, хотя и небезопасны, не требуют такого пристального надзора. Например, менее вероятно, что ваше приложение для записи компакт-дисков или программа для просмотра файлов столкнутся с серьезной дырой в безопасности. (Это не редкость, хотя Adobe Acrobat Reader несколько раз исправлялся, чтобы исправить серьезные дыры в безопасности.)

Обновления драйверов устройств

Windows, Linux и все другие современные операционные системы используют расширяемую архитектуру, которая позволяет загружаемым драйверам устройств добавлять поддержку устройств, которые не поддерживаются непосредственно ядром ОС. Ваша система использует драйверы устройств для поддержки видеоадаптера, звукового адаптера, сетевого адаптера и других периферийных устройств.

За исключением кода BIOS и другого микропрограммного обеспечения, код драйвера устройства является наиболее тщательно отлаживаемым программным обеспечением, работающим на вашем ПК, поэтому даже старые драйверы вряд ли будут содержать серьезные ошибки. Тем не менее, по-прежнему рекомендуется следить за обновлением драйверов устройств, поскольку обновленные драйверы могут повысить производительность, добавить поддержку дополнительных функций и т. Д. Как правило, мы рекомендуем обновлять драйверы устройств каждый раз при установке нового оборудования.

Драйверы видеоадаптера (и, в некоторой степени, драйверы аудиоадаптера) - это особый случай, особенно если вы играете в 3D-игры на своем ПК. Производители видеоадаптеров часто обновляют свои драйверы, чтобы добавить поддержку новых игр и настроить производительность существующих игр. Во многих случаях повышение производительности может быть существенным, даже если вы используете видеоадаптер старой модели. Если вы играете, проверяйте обновления видеоадаптера каждый месяц. В противном случае достаточно каждые три-шесть месяцев.

Обновления прошивки

Прошивка - это что-то среднее между аппаратным и программным обеспечением. Прошивка - это программное обеспечение, которое полупостоянно хранится на микросхемах энергонезависимой памяти внутри вашего ПК. Например, основной системный BIOS - это прошивка. Но основной системный BIOS ни в коем случае не единственная прошивка в вашей системе. Почти каждое периферийное устройство, от видео- и аудиоадаптеров до сетевых карт и контроллеров RAID, жестких дисков и оптических приводов, имеет собственное микропрограммное обеспечение.

Мы рекомендуем следить за обновлениями BIOS вашей материнской платы и другого микропрограммного обеспечения, но будьте осторожны при принятии решения о применении этих обновлений. Опять же, в общем: если не сломалось, не чинить. В какой-то степени решение зависит от того, сколько лет устройству. Для недавно представленных компонентов довольно часто бывает несколько обновлений прошивки, доступных на ранних этапах их жизненного цикла. Со временем обновления микропрограмм обычно становятся менее частыми и, как правило, представляют собой мелкие исправления или дополнения функций, а не существенные обновления.

Основное исключение - пишущие устройства для оптики. Встроенное ПО в записывающих устройствах CD и DVD включает схему записи, которая позволяет приводу использовать оптимальные стратегии записи для различных марок и типов носителей. По мере появления новых брендов носителей производители оптических приводов обновляют свое микропрограммное обеспечение для поддержки новых типов носителей. Мы рекомендуем проверять наличие обновлений прошивки для вашего оптического записывающего устройства каждый раз, когда вы покупаете новую партию дисков.

СЖИГАЙ МОСТЫ

Обычно восстановление после плохого обновления прошивки несложно. Например, если вы обновляете микропрограмму записывающего устройства DVD, и она перестает работать должным образом, обычно можно просто обновить привод еще раз, используя старую версию микропрограммы, и вернуться к тому месту, с которого вы начали. Другое дело, когда вы обновляете BIOS материнской платы. Неудачное обновление BIOS может сделать плату непригодной для использования, что потребует ее возврата на завод для ремонта. Наиболее частой причиной неудачных обновлений BIOS материнской платы является отключение питания во время процесса обновления. Если возможно, подключите вашу систему к ИБП перед обновлением BIOS материнской платы.

Лучшие материнские платы позволяют избежать этой проблемы одним из двух способов. В некоторых установлено два BIOS. Если у вас возникла ошибка во время неудачного обновления, вы можете запустить систему, используя резервную копию BIOS, а затем восстановить основную BIOS. Intel использует другой, но не менее эффективный метод. Если процесс обновления BIOS не удается на материнской плате Intel, вы просто устанавливаете перемычку в положение восстановления BIOS. Даже после неудачного обновления BIOS Intel обладает достаточным интеллектом, чтобы попытаться загрузиться с дисковода гибких дисков. Вы можете просто скопировать файл данных BIOS на дискету, установить перемычку в положение восстановления, перезагрузить систему и позволить обновлению BIOS установить автоматически.

Лечение гниения Windows

Microsoft приняла два очень плохих дизайнерских решения для Windows. Что ж, на самом деле они приняли гораздо больше, чем два плохих решения, но два из них имеют первостепенное значение.

Концепция использования DLL ( динамически подключаемые библиотеки или же библиотеки динамической компоновки ) был ошибочным с самого начала, как могут подтвердить миллионы пользователей Windows. Старая и новая версии одной и той же библиотеки DLL с одним и тем же именем могут сосуществовать в системе, и Windows не обеспечивает строгого управления этими различными версиями. Более новая версия приложения часто не работает с более старой версией требуемой DLL, что достаточно плохо, но более старые версии приложения могут не работать с более новыми версиями DLL. Это означает, что такая простая вещь, как установка обновления для одной программы, может сломать другую. Добро пожаловать в DLL ад .

В Реестр Windows , очевидно созданный по образцу переплета, использовавшегося в старинных версиях Novell NetWare, является второй частью двойного удара. С появлением Windows NT Microsoft отказалась от использования простых текстовых файлов конфигурации ради сомнительных преимуществ централизованного реестра. Хотя концепция реестра могла бы сработать, если бы она была реализована должным образом, со строгим контролем и мощными инструментами управления, Microsoft этого не сделала. Вместо этого реестр - это гигантская куча спагетти, которую даже специалисты не могут расшифровать. Реестр в типичном Windows-компьютере растет, как Topsy, с устаревшими данными, которые загромождают место, а новые данные добавляются волей-неволей без учета конфликтов или обратной совместимости. Microsoft предоставляет только самые простые инструменты для обслуживания реестра, и даже самое лучшее коммерческое программное обеспечение для обслуживания реестра может сделать лишь определенную часть для устранения беспорядка.

В результате любая система Windows содержит семена собственного разрушения. С течением месяцев и лет, по мере того как новое программное обеспечение устанавливается и старое удаляется, Windows постепенно становится все более и более нестабильной. Конфликты DLL становятся все более распространенными, а производительность снижается. Это явление широко известно как Окна красные . Тщательная установка и периодическая очистка реестра могут замедлить гниение Windows, но, по нашему опыту, ничто не может остановить его полностью.

Microsoft утверждает, что Vista решит проблему гниения Windows, на этот раз наверняка. Возможно, они даже правы, но мы в этом сомневаемся. К сожалению, единственное верное лекарство от Windows Rot, о котором мы знаем, если не считать того, что Microsoft переписывает Windows с нуля или вы переключаетесь на другую операционную систему, - это разобрать жесткий диск до нуля, переустановить Windows и все приложения и восстановить вашу данные. Большинство опытных пользователей делают это каждые полгода или год, но даже случайным пользователям, вероятно, будет полезно выполнять новую установку каждые год или два.

Одним из верных признаков того, что пришло время для чистой установки, является то, что ваша система начинает вести себя странно, что не связано с вирусом или аппаратной проблемой, особенно если это происходит сразу после того, как вы установили новое программное обеспечение, обновили драйверы или сделали другие существенные изменения в вашей системе. Но Windows Rot может проявляться гораздо более тонкими способами. Если вы используете свою систему Windows в течение года или двух без переустановки, и она кажется намного медленнее, чем раньше, это, вероятно, не ваше воображение. Помимо низкой производительности, Windows Rot может вызвать множество проблем, от серьезных утечек памяти до случайных перезагрузок.

Поскольку очень сложно определить особенности Windows Rot или даже узнать, в какой степени от этого страдает конкретная система, мы рекомендуем просто выполнять новую установку один раз в год, независимо от того, считаете ли вы, что она вам нужна или нет.

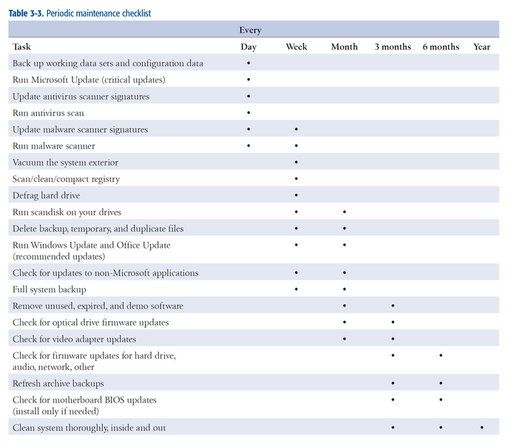

Контрольный список периодического обслуживания

Таблица 3-3 кратко описаны процедуры, которые мы рекомендуем для периодического обслуживания.

Таблица 3-3: Контрольный список периодического технического обслуживания

Подробнее об обслуживании компьютерной системы